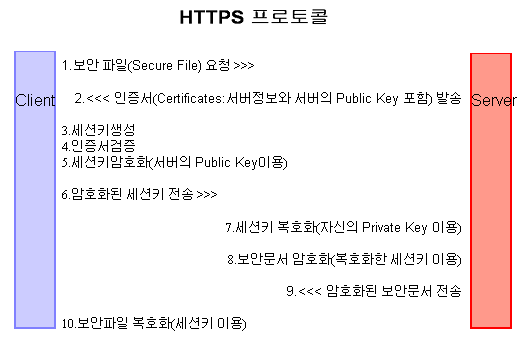

클라이언트는 암호화(대칭키방식)용 세션키를 생성하고 전송자료를 생성된 세션키로 암호화하며 또한 세션키를 서버에서 받은

서버공개키로 암호화(공개키방식)하여 서버로 전달하면 서버는 암호화된 세션키를 자신의 개인키로 복호화하여 세션키를 얻고 그

세션키로 전송자료를 복호화하고 또한 응답데이터를 그 세션키로 암호화하여 전송하며 클라이언트는 자신이 기존에 생성했던 세션키를

이용 응답데이터를 복호화한다.

- C:client, S:server

2.[S]<<< 인증서(Certificates:서버정보와서버의 Public Key 포함) 발송

3.[C]세션키생성

4.[C]인증서검증

5.[C]세션키암호화(서버의 Public Key이용)

6.[C]암호화된 세션키 전송 >>>

7.[S]세션키 복호화(자신의 Private Key 이용)

8.[S]보안문서 암호화(복호화한 세션키 이용)

9.[S]<<< 암호화된 보안문서 전송

10.[C]보안파일 복호화(세션키 이용)

from http://wiki.gimslab.com/moniwiki/wiki.php/https

'web' 카테고리의 다른 글

| 지정된 기기에서만 사용가능한 웹사이트에 대한 아이디어 (0) | 2012.06.10 |

|---|---|

| The national flag of Korea;Taegeukgi (태극기) in html5 (0) | 2011.04.03 |

| xss owasp reform (0) | 2008.11.25 |

| 금융감독원에 바랍니다 특정 업체 브라우저에 특화된 인터넷 금융 막아주세요 (1) | 2008.09.16 |

| 저도 서명하겠습니다. (0) | 2008.09.16 |